Un laconique message a été publié sur la page Sourceforge officielle du logiciel de chiffrement indique : «WARNING : Using TrueCrypt is not secure as it may contain unfixed security issues.»

Si TrueCrypt est demeuré en dehors du spectre du grand public pendant plusieurs mois, le logiciel a connu un gain de popularité principalement pour son rôle dans l’affaire Snowden. Considérant ces informations, plusieurs se sont demandé si le gouvernement américain n’avait pas quelque chose à voir avec la fermeture soudaine du logiciel.

La petite histoire de TrueCrypt

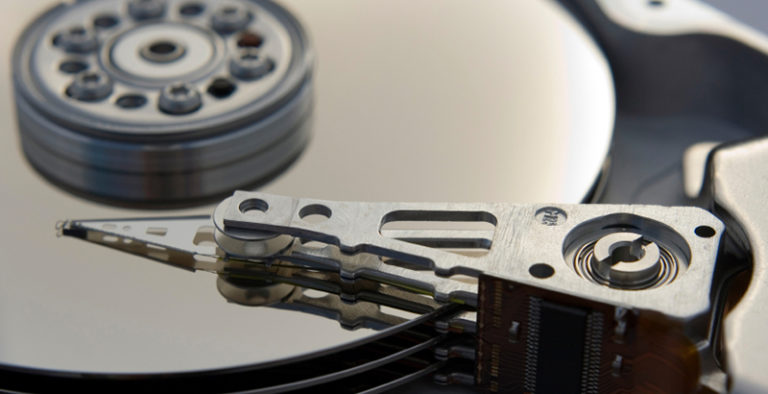

Pour ceux qui ne connaissent pas TrueCrypt, disons qu’il s’agit d’une référence dans le domaine du chiffrement. Le programme vous permet de crypter complètement un disque dur, ou encore de créer des conteneurs chiffrés pouvant être bougés. TrueCrypt est depuis longtemps considéré comme un logiciel simple d’utilisation et fiable.

Autre avantage souvent vu par les utilisateurs de TueCrypt : le logiciel permet d’utiliser des algorithmes de chiffrement en cascade. Ainsi, si l’algorithme AES est généralement vu comme étant un standard dans le milieu, il peut aussi s’accompagner d’autres algorithmes qui viennent s’empiler sur l’AES, principalement les algorithmes Twofish et Serpent. En superposant ces algorithmes, on en arrive avec un cryptage d’autant plus solide, surtout s’il est utilisé avec un hachage reconnu comme efficace.

La force principale de TrueCrypt est probablement le fait que le logiciel est en quasi-source ouverte, ce qui fait en sorte que le code peut être vu et revu par tous. Cela a mis le logiciel sur un piédestal par plusieurs bonzes du milieu de la sécurité, faisant en sorte que la cryptocommunauté et plusieurs services de sécurité se sont empressés de l’utiliser. Si TrueCrypt est en quasi-source ouverte pour la visibilité du code, il n’en demeure pas moins qu’il est protégé par des droits de propriété intellectuelle. Ainsi, même si les développeurs ont donné le droit à la cryptocommunauté de revoir le code, il n’est pas pour autant possible de le recopier pour l’utiliser à qui mieux mieux.

De plus, si la transparence en lien avec le code est présente, elle l’est moins en ce qui concerne les personnes responsables du logiciel. Il a toujours existé une aura de mystère autour du développement du logiciel, notamment parce que les programmeurs œuvrant sur le code ont constamment tout fait pour demeurer anonymes. Le spécialiste en sécurité Steve Gibson discute d’ailleurs de cette situation sur son blogue. Excepté un courriel, il n’existe pour ainsi dire pas d’information sur les personnes derrière TrueCrypt.

TrueCrypt, les médias et la spéculation

Si TrueCrypt est demeuré en dehors du spectre du grand public pendant plusieurs mois, le logiciel a connu un gain de popularité principalement pour son rôle dans l’affaire Snowden. Edward Snowden a non seulement exploité TrueCrypt pour s’assurer de l’intégrité de ses communications, mais en plus, il en a longuement vanté les mérites dans une séance de formation donnée à Hawaï.

Considérant ces informations, plusieurs se sont demandé si le gouvernement américain n’avait pas quelque chose à voir avec la fermeture soudaine du logiciel. D’autres hypothèses farfelues sont venues pimenter la Toile, certains affirmant même que, dans les faits, TrueCrypt était un logiciel créé par la National Security Agency (NSA) et qu’il servait aux opérations de Signals Intelligence (SIGINT).

L’hypothèse souvent vue est que la fin du support de Windows XP serait au cœur de la décision de mettre fin au développement de l’application. Étant donné que les développeurs de TrueCrypt sont inconnus, on ne connaît pas leurs «conditions de travail». Peut-être qu’il s’agit d’individus qui sont dans des pays en émergence et que leur machine roule sous Windows XP. Comme le support se termine, ils ont peut-être senti qu’ils ne pouvaient plus produire TrueCrypt dans des conditions idéales. Évidemment, cela, comme toutes les hypothèses circulant sur Internet, représente de la pure spéculation. On ne saura peut-être jamais le fin fond de l’histoire.

Rétrospectivement, on a quatre ingrédients qui alimentent les spéculations sur la fin de TrueCrypt. Premièrement, il y a le mystère entourant l’identité des développeurs. Deuxièmement, il faut considérer le fait que le logiciel a grandement fait parler de lui, alors que se déployait sous les yeux du public l’histoire la plus incroyable d’espionnage informatique que le monde ait connue. Troisièmement, c’est un logiciel qui est relativement opaque pour les non-initiés; c’est un outil utilisé par une minorité d’individus et ceux-ci œuvrent souvent dans des milieux qui sont considérés comme étant de pointe, voire des milieux réservés à des élites. Finalement, la fermeture du projet TrueCrypt s’est faite abruptement. En mélangeant le tout, vous avez la recette parfaite pour alimenter les théories du complot et les discussions les plus acerbes des paranoïaques anonymes.

Une continuité à TrueCrypt

Si la mise à mort de TrueCrypt est désastreuse à bien des égards pour la cryptocommunauté, il faut tout de même noter que celle-ci tente de se réorganiser. En effet, le projet TCNext (ou TrueCrypt Next) a rapidement émergé sur la Toile. L’objectif est de tenter de reprendre le logiciel et de continuer à le faire vivre.

Cela est beau en théorie, mais on est loin de la coupe aux lèvres. Matt Green, un professeur de l’université John Hopkins, a en effet demandé aux développeurs si redémarrer le développement de TrueCrypt et le faire bifurquer serait une bonne idée. Il s’est buté à une fin de non-recevoir, les développeurs stipulant plutôt qu’il serait préférable de réécrire le code à partir du début.

Des solutions alternatives?

Est-ce recommandé de continuer à utiliser TrueCrypt? Cryptologue réputé, Bruce Schneier a toujours eu des réticences à faire totalement confiance au logiciel, notamment parce que les développeurs étaient inconnus. Cependant, encore récemment, il affirmait qu’il allait continuer à exploiter le tout sans craindre pour la sécurité de TrueCrypt. Actuellement, je suis en accord avec sa vision. À moyen et long terme, je devrai toutefois me tourner vers une autre solution. Le tout est encore stable et répond à mes besoins.

Si par contre, vous tenez absolument à changer d’outils, il existe des solutions qui offrent des alternatives semblables. Sous Windows, il est généralement conseillé d’utiliser Bitlocker. C’est efficace et éprouvé. Si vous êtes un aficionado de la pomme, vous pouvez exploiter FileVault, ou vous faire des paquets chiffrés avec l’utilitaire de disque. Sous Linux, si vous utilisez Ubuntu 10.10+ ou Fedora 14+, vous avez probablement accès à des outils de chiffrement intégrés dans le système d’exploitation. Évidemment, dans tous les cas, vous devrez récupérer les fichiers auparavant cryptés sous TrueCrypt avant de réutiliser ces autres logiciels.

Sans surprise, ces solutions sont souvent des solutions propriétaires. Le code n’est donc pas toujours disponible au grand public et ne peut donc pas être revu. En ce sens, c’est une profession de foi que vous faites en exploitant certaines de ces solutions; il faut espérer que les clés ne sont pas, dans les faits, entre les mains de personnes non autorisées.