Nous en avons parlé, reparlé, puis reparlé davantage, mais la propagation de l’actualité entourant la plus importante cyberattaque ayant ciblé un studio hollywoodien a pris tellement de tournures souvent inattendues qu’il peut être difficile d’avoir l’heure juste sur l’affaire.

Heureusement, un membre de la communauté Reddit a pris soin de résumer le tout en départageant le vrai du faux. «Pour avoir une vision d’ensemble, on doit lire beaucoup de rapports très techniques rédigés par la communauté spécialisée en sécurité de réseau», écrit l’utilisateur sous le pseudonyme de CSMastermind. «Ma compréhension de l’attaque vient de la lecture (de sans doute trop) de rapports techniques sur le sujet.»

Voici le fil chronologique des événements en question.

24 novembre

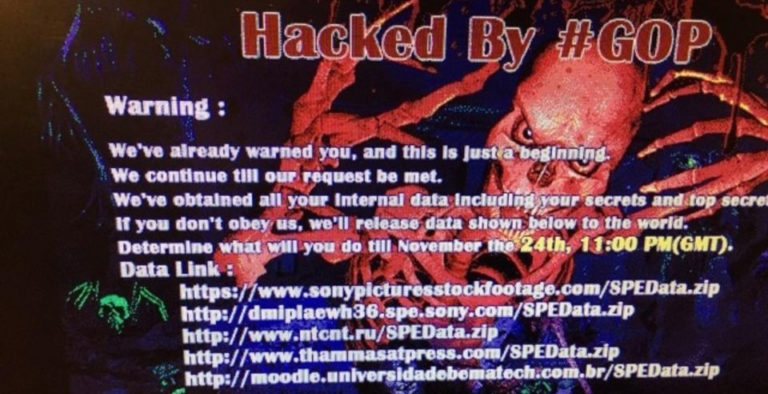

L’incident est exposé publiquement pour la première fois sur Reddit. Moins d’une heure plus tard, le blogue Deadline Hollywood publie un article à propos d’un mémo interne transmis par Sony à ses employés confirmant que l’entreprise a été victime d’une cyberattaque. Dans leur message, les pirates se présentent sous la bannière Guardians of Peace (GOP).

26 novembre

Les films Annie (le remake), Mr. Turner et To Write Love on Her Arms trouvent leurs chemins sur les portails qui hébergent des fichiers Torrent.

1er décembre

On y retrouve 26 Go de données comprenant une foule d’information sur les employés anciens et actuels de l’entreprise, y compris des acteurs.

Une première fuite de renseignements confidentiels est diffusée sur le Web. On y retrouve 26 Go de données comprenant une foule d’information sur les employés anciens et actuels de l’entreprise, y compris des acteurs : noms, numéros de sécurité sociale, coordonnées physiques et électroniques, numéros de téléphone, dates de naissance, avantages sociaux, indemnisations, plans de retraite et de licenciement, historiques professionnels, rémunération des dirigeants, plans médicaux, régimes de soins dentaires, numéros d’identification, rapports de ventes, copies de passeport et reçus de voyages.

Selon NBC, le FBI commence à enquêter sur l’affaire.

2 décembre

Les premiers soupçons à propos de l’implication de la Corée du Nord circulent sur la Toile. La BBC demande a un porte-parole du gouvernement nord-coréen si Pyongyang a joué un rôle dans la cyberattaque, ce à quoi il répond : «Attendez, et vous verrez.»

3 décembre

Une deuxième fuite de données trouve son chemin sur le Web. Celle-ci contient des renseignements sur des certificats de sécurité, des informations de comptes internes et externes, et le détail d’authentifications (avec mots de passe en clair) pour divers accès, notamment celui des comptes UPS et YouTube de Sony. Des rumeurs suggèrent que le directeur informatique responsable de ces informations travaillait à la fois au département du marketing et n’avait visiblement aucune expérience en sécurité informatique.

4 décembre

Le FBI transmet un avis confidentiel au sujet d’un nouveau maliciel nommé Destover Backdoor à de grandes entreprises américaines spécialisées en sécurité informatique.

Alors que la première fuite prétend avoir déjà averti l’entreprise, rappelons que la Corée du Nord avait déjà mis en garde Sony à propos du film The Interview l’été dernier.

En analysant le code de l’échantillon du virus fourni par le FBI, on apprend que le logiciel a été conçu sur un ordinateur configuré sous la langue coréenne. On retrouve également des images, dont une photo où le nom Sony est affiché sur une pierre tombale et une image avec le message suivant : «Nous vous avons déjà mis en garde, et ce n’est que le début. Nous continuerons jusqu’à ce que notre demande soit satisfaite.»

À noter que la demande en question ne se retrouve nulle part dans cet échantillon. Toutefois, rappelons que la Corée du Nord avait déjà mis en garde Sony à propos du film The Interview en juin dernier, donnant du poids à la théorie voulant que celle-ci soit impliquée.

L’analyse de l’échantillon nous apprend également comment détecter le serveur de commandement et de contrôle. Le virus est conçu pour exposer et diffuser les fichiers du système infecté en le transformant en serveur web. Il tente également de se propager à travers le réseau en ciblant des ordinateurs selon des adresses MAC et IP précises. Le fait que ces informations sont codées à même le virus laisse croire que l’attaquant s’est infiltré auparavant dans le réseau de Sony ou a obtenu de l’aide de l’intérieur de l’entreprise. Ce n’est qu’une fois qu’il est exécuté que le maliciel communique avec le serveur de commandement et de contrôle, pourvu que la suppression des données soit déjà enclenchée (possiblement une commande programmée pour s’exécuter à une date et une heure précise).

Le serveur de commandement et de contrôle utilisé par le maliciel est le même que celui emprunté par un autre virus, nommé DarkSeoul, exploité au préalable par la Corée du Nord contre la Corée du Sud.

7 décembre

Une troisième fuite fait son apparition. Celle-ci comprend toute l’information financière de Sony Pictures Entertainment. Selon Bloomberg, la cyberintrusion liée à cette fuite serait survenue dans un hôtel en Thaïlande où un dirigeant de l’entreprise était hébergé. Il est probable qu’elle soit la source des adresses MAC et IP de l’entreprise codées dans Destover Backdoor.

8 décembre

Une quatrième fuite est diffusée brièvement sur la Toile avant de disparaître. Toutefois, des incohérences dans celle-ci laissent croire qu’elle est l’œuvre d’un autre collectif de pirates que GOP. Les données qu’elle contient sont toutefois authentiques. On y retrouve l’archive des courriels reçus et transmis par Steve Mosko, président de Sony Pictures Television, et Amy Pascal, coprésidente de Sony Pictures Entertainment. Il est pour la première fois question du film The Interview, contrairement aux trois autres fuites.

La firme de sécurité Kaspersky publie un rapport qui relie Destover Backdoor avec une précédente cyberattaque perpétrée par la Corée du Nord contre l’Arabie saoudite. On y apprend également que 3 certificats de sécurité avaient pour mot de passe «password».

10 décembre

Une cinquième fuite trouve son chemin sur le Web. Contrairement à la dernière, celle-ci comprend la signature des trois premières fuites. Elle est constituée d’informations sur la lutte au piratage de l’entreprise, de pourparlers avec d’autres entreprises du secteur du divertissement, de procédures internes liées au pistage de fichiers Torrent et à d’autres formes de téléchargement illégal. On retrouve également un document qui décrit un partenariat entre Sony et 5 grands fournisseurs d’accès Internet ayant pour objectif de recueillir les données complètes des utilisateurs qui téléchargent illégalement du contenu.

Une sixième fuite fait son apparition, dont l’origine est identique à celle du 8 décembre (qui ne semblait pas être liée à GOP). Elle inclut l’archive des courriels reçus et transmis par Leah Weil, vice-présidente et avocate en chef de Sony Pictures Entertainment.

13 décembre

Des employés du département informatique de Sony brossent le tableau d’une entreprise dont le réseau est désuet, où les normes de sécurités sont laxistes, et où les cadres sont réticents à embaucher du personnel informatique qualifié.

Une septième fuite est publiée sur Internet, gracieuseté de GOP. Celle-ci comprend des documents internes faisant le suivi de partenariats, des dépenses et des recettes. On y retrouve également de l’information sur l’ensemble des partenariats sur lesquels Sony travaille actuellement. Alors que les fuites précédentes de GOP ont toutes été diffusées à partir de la Chine, l’origine de celle-ci provient de Taipei, à Taïwan.

À ce stade, des employés du département informatique de Sony commencent à parler à la presse sous le couvert de l’anonymat. Ils brossent le tableau d’une entreprise dont le réseau est désuet, où les normes de sécurités sont laxistes, et où des cadres sont réticents à embaucher du personnel informatique qualifié (jugé trop dispendieux par l’employeur). On y apprend également que l’entreprise privilégie l’ancienneté plutôt que la productivité de ses employés lorsque vient le moment d’attribuer des promotions.

15 décembre

GOP annonce à Sony qu’il lui prépare un cadeau empoisonné pour Noël. De son côté, Sony implore la presse de ne pas nourrir le besoin d’attention de ses bourreaux.

16 décembre

Sony active sa police d’assurance contre les cybercrimes, dont la couverture s’étend jusqu’à 65 millions de dollars US.

17 décembre

Des menaces sont proférées contre les salles de cinéma qui envisagent de projeter le film The Interview. Encore une fois, des incohérences dans le style, le contenu et le ton laissent croire aujourd’hui qu’il ne s’agit pas d’un message provenant de GOP. Néanmoins, trois des plus importantes chaînes de cinéma des États-Unis décident d’annuler la projection du film.

Devant la situation, Sony décide d’annuler le lancement du film The Interview.

19 décembre

Le FBI jette officiellement le blâme sur la Corée du Nord.