La semaine dernière, l’ami Laurent LaSalle nous faisait un excellent article sur la venue d’un nouveau format ouvert cherchant à remplacer l’utilisation des mots de passe.

Le tout sous-tend en fait deux façons de faire, soit le Universal Authentification Framework (UAF), qui veut simplifier le protocole d’authentification, et le Universal 2nd Factor (U2F), qui sera essentiellement exploité dans processus de validation en deux étapes.

À terme, ce format permettrait à des développeurs logiciels et matériels d’utiliser la cryptographie beaucoup plus facilement. Les méthodes d’authentification par deux facteurs et celles exploitant la biométrie pourront par conséquent être plus aisément intégrées dans le fonctionnement de divers appareils.

Tout ce qui permet d’augmenter le niveau de sécurité sur Internet est en soi une bonne chose.

Globalement, c’est une bonne nouvelle

À première vue, on ne peut qu’applaudir une telle initiative. En effet, tout ce qui permet d’augmenter le niveau global de sécurité sur Internet est une bonne chose en soi. De plus, cette initiative pourrait à long terme éliminer l’utilisation des mots de passe, qui, avouons-le, est de plus en plus une nuisance dans le quotidien des utilisateurs.

Comme je l’ai mentionné dans un précédent texte traitant de la question des mots de passe, je vis plutôt bien avec les mots de passe, car je sais pertinemment qu’ils sont appelés à disparaître. En effet, la situation actuelle a pour effet de pousser tellement loin sur la logique du mot de passe que le tout en devient de moins en moins convivial et fonctionnel.

Je m’explique.

Pour être suffisamment sécuritaire et en mesure de résister aux assauts potentiels d’une attaque par force brute – une technique qui consiste à tenter des combinaisons de mots de passe jusqu’à ce que la machine trouve le bon –, un mot de passe doit être long. Le hic, c’est que les machines sont aujourd’hui si puissantes et les attaques tellement sophistiquées, qu’il faut idéalement que les mots de passe soient d’environ 16 caractères pour résister à de telles attaques. Ça commence à faire beaucoup de caractères. Ce n’est pas tout le monde qui, comme les maniaques dont je fais partie, a un mot de passe de 65 caractères pour ouvrir son ordinateur.

Sans compter que les services web qui exigent des mots de passe se multiplient aussi vite que les coupures effectuées par le gouvernement. Cela signifie donc que si l’utilisateur lambda a de plus en plus de mots de passe à retenir, et que ces derniers sont de plus en plus longs, on se retrouve inévitablement dans une impasse.

Certes, il existe des logiciels de gestion de mots de passe, mais ces logiciels peuvent aussi avoir des vulnérabilités. De plus, ils ne s’attaquent pas de front à la partie fondamentale du problème, c’est-à-dire que les mots de passe vont, tôt ou tard, être appelés à mourir.

Votre empreinte digitale devrait être votre nom d’utilisateur, non pas votre mot de passe. Le mot de passe devrait être fondé sur quelque chose d’encore plus solide que la reconnaissance biométrique.

Pour les pointilleux, c’est une mauvaise nouvelle

Si on regarde le tout strictement du point de vue de la sécurité, ce n’est pas nécessairement une bonne chose. En fait, c’est surtout l’utilisation de la biométrie qui pose problème. La biométrie n’est pas nécessairement fiable comme méthode d’authentification. Par exemple, on a prouvé à maintes reprises que les lecteurs d’empreinte digitale peuvent être facilement trompés. Même chose pour les systèmes de reconnaissance faciale. Actuellement, pour être efficaces comme méthode d’authentification, les systèmes biométriques doivent être plutôt intrusifs; on parle ainsi de lecture de la rétine, ou d’autres méthodes plus difficiles à mettre en place.

Idéalement, la biométrie devrait être exploitée comme méthode d’identification, et non comme méthode d’authentification. En d’autres mots, votre empreinte digitale devrait être votre nom d’utilisateur, non pas votre mot de passe. Le mot de passe devrait être fondé sur quelque chose d’encore plus solide que la reconnaissance biométrique. D’un point de vue de sécurité, on se retrouve une fois de plus devant un système bien imparfait.

Pour la moyenne des ours, c’est une bonne nouvelle

Pour l’utilisateur moyen, ça demeure une bonne nouvelle. Tout d’abord, parce que ça va globalement augmenter le niveau de sécurité des mots de passe actuellement utilisés. Sachant que dans les mots de passe les plus fréquents, on retrouve «12345», c’est clair qu’une authentification en deux étapes avec un système de jeton ou une authentification biométrique représentent des solutions plus sécuritaires.

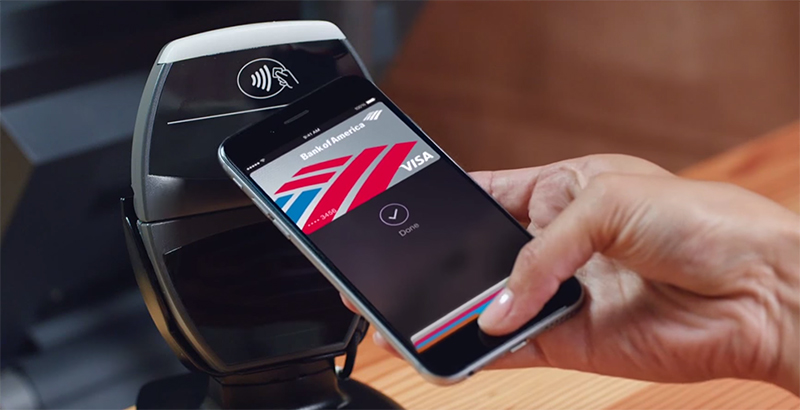

Ensuite, ce type d’authentification va simplifier la vie de beaucoup d’utilisateurs. On doit bien avouer que le lecteur d’empreinte digitale présent sur les appareils iOS a véritablement facilité son accessibilité, tout en maintenant son niveau de sécurité. Sans mentionner le fait qu’il soit maintenant jumelé à un système de paiement très populaire, le rendant ainsi d’autant plus attrayant.

Reste à savoir maintenant si cette proposition gagnera en popularité. Sachant que de grands noms de l’industrie sont derrière l’initiative, on peut croire que le tout sera mis en place rapidement.