Selon les dernières trouvailles de la firme de sécurité Check Point, il est possible d’insérer du code malveillant à un fichier de sous-titres dans le but de prendre le contrôle à distance de l’appareil qui en fait la lecture.

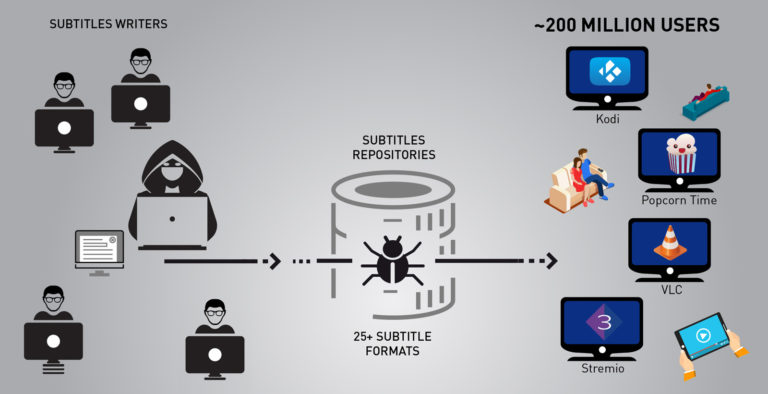

Cette vulnérabilité est présente dans une panoplie de lecteurs vidéo, dont le populaire VLC, Kodi (XBMC), Popcorn Time et Stremio. Check Point estime qu’environ 200 millions d’utilisateurs seraient actuellement à risque, ce qui en fait l’une des vulnérabilités les plus répandues, facilement accessibles, et à résistance nulle ayant été signalées au cours des dernières années.

Le problème repose sur la confiance de ces lecteurs vidéo envers les répertoires leur fournissant des sous-titres. Ces services sont essentiellement communautaires, ce qui signifie que n’importe qui peut y soumettre les sous-titres de films ou téléséries populaires, dans une variété de langues. Comme ces fichiers sont perçus comme de simples fichiers textes, «les utilisateurs, les logiciels antivirus, et d’autres solutions de sécurité les ignorent sans en examiner leur nature réelle, laissant des millions d’utilisateurs exposés à ce risque», mentionnent les chercheurs.

En faisant confiance aveuglément aux répertoires publics de sous-titres, plusieurs lecteurs vidéo mettent à risque l’intégralité de votre système.

Puisqu’il existe plus de 25 formats de fichiers ou normes en ce qui a trait aux sous-titres, la plupart des lecteurs vidéo souhaitent être compatibles avec chacun d’eux afin d’offrir une meilleure expérience utilisateur, ouvrant ainsi la porte à une multitude de vulnérabilités potentielles.

«En menant des attaques par sous-titres, les pirates peuvent prendre le contrôle total de tout appareil qui les exécute», explique Check Point. «À partir de ce moment, l’attaquant peut faire tout ce qu’il veut avec la machine de la victime, qu’il s’agisse d’un PC, d’un téléviseur intelligent, ou d’un appareil mobile. Les dommages potentiels pouvant être infligés par l’attaquant sont infinis, allant du vol d’informations sensibles, à l’installation de rançongiciel, [à la participation involontaire] à des attaques par déni de service de masse, et bien plus encore.»

Heureusement, Check Point a alerté les éditeurs des principaux logiciels concernés afin qu’ils puissent colmater les brèches découvertes par ses chercheurs. VLC et Stremio ont déjà déployé leurs mises à jour de sécurité, tandis que Kodi et Popcorn Time devraient mettre en ligne les leurs sous peu.

À noter que la vulnérabilité démontrée par Check Point est une preuve de concept. Il n’y a aucune preuve que ce type de cyberattaque soit actuellement exploitée par des pirates. Cela dit, maintenant que la possibilité a été soulevée, ce n’est peut-être qu’une question de temps pour que des personnes mal intentionnées tentent de percer le mystère de ce type d’attaque et composent leurs propres fichiers malveillants.