Cela a également eu pour effet de catalyser et d’accélérer différents mouvements issus de la cryptocommunauté, principalement la volonté de mettre en place des méthodes de communication sécurisées.

Si les outils étaient déjà en place bien avant que les révélations d’Edward Snowden n’éclatent au grand jour, le spectre de voir ses conversations captées par différentes agences de renseignement ou ses données personnelles être rentabilisées par différentes entreprises a poussé plusieurs à s’intéresser à ces outils.

On assiste donc à la montée d’une véritable mode du cryptage de données. Cette tendance se matérialise par plusieurs initiatives, notamment le très médiatisé Blackphone; un téléphone intelligent dont la conception s’est effectuée avec une seule idée en tête : la sécurité des données de l’utilisateur.

Le Blackphone

Le Blackphone est construit autour de certains principes de sécurité, mais cela ne veut aucunement dire qu’il est à l’épreuve des activités d’agence d’espionnages aussi sophistiqués et ayant autant de moyens. Comme à l’habitude, la sécurité parfaite n’existe pas.

Tout d’abord, remettons les pendules à l’heure. Le Blackphone n’est pas un téléphone à l’épreuve de la National Security Agency (NSA). C’est un téléphone qui est construit autour de certains principes de sécurité, certes, mais cela ne veut aucunement dire qu’il est à l’épreuve des activités d’agence d’espionnages aussi sophistiqués et ayant autant de moyens. Comme à l’habitude, la sécurité parfaite n’existe pas.

Là où le Blackphone est foncièrement différent, c’est qu’il est construit sur une version modifiée du système d’exploitation Android. Cette déclinaison de l’OS cherche principalement à retirer toutes les possibilités de capter des informations à l’insu de l’utilisateur. Fini les applications natives qui transmettent des données à des tiers sans le consentement de l’utilisateur.

Autre élément différent : l’appareil permet d’offrir à son propriétaire un contrôle très granulaire des options et des fonctionnalités du téléphone. En d’autres termes, l’utilisateur qui veut manipuler exactement ce qui entre et ce qui sort de son téléphone aura le loisir de le faire. Cela demande évidemment un temps important de configuration, puisqu’il est nécessaire de paramétrer une à une les permissions.

Comme la plupart des autres téléphones intelligents, le Blackphone offrira à son propriétaire la possibilité d’établir différentes règles de fonctionnement qui pourront offrir le degré de sécurité qu’il désire. On pense par exemple à la possibilité d’effacer complètement le téléphone après un certain nombre de tentatives d’instruction forcées, etc. Ces fonctions se font toutefois de manière anonyme, chose qui n’est actuellement pas le cas à travers les plateformes plus traditionnelles.

La conception du Blackphone s’est fait grâce à la contribution de différents membres influents de la cryptocommunauté, notamment Phillip Zimmermann, le créateur du protocole Pretty Good Privacy (PGP) permettant de crypter les courriels. On y trouve aussi les gens derrière Silent Circle, une compagnie qui offre depuis belle lurette des applications permettant de crypter des conversations sur plateformes mobiles. Ces applications font d’ailleurs partie des logiciels intégrés d’office sur le téléphone, promettant ainsi des télécommunications cryptées au moins jusqu’au serveur de sortie des services du Blackphone, voire plus si l’interlocuteur possède les mêmes services.

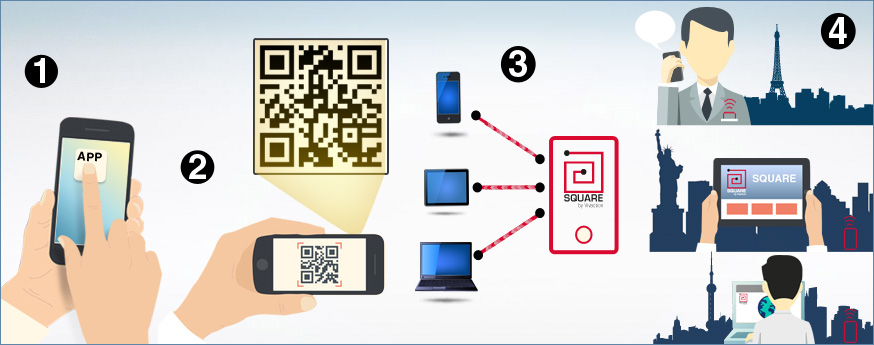

Square, un autre indice d’une volonté du cryptage facile

Autre produit lancé récemment par des membres de la cryptocommunauté : la boîte Square produite par la compagnie Vivaction. L’appareil agit comme une espèce de «filtre cryptographique» entre vos appareils actuels et les différents réseaux de communication. La compagnie a pour principe que la volonté de sécuriser les données ne devrait pas entraîner un changement dans l’infrastructure d’un particulier ou d’une entreprise.

Ainsi, jusqu’à trois appareils peuvent se connecter à la boîte Square, qui s’occupe de chiffrer les données et de les transmettre de manière sécurisée sur les réseaux. Encore une fois, un peu à la manière du Blackphone, si le récipiendaire de vos données ou de la transmission par la voix a lui aussi accès à une boîte Square, la connexion est sécuritaire de bout en bout. Cette solution a l’avantage d’être élégante, simple et de profiter à un plus grand parc d’appareils rapidement et uniformément. En effet, plutôt que de se doter de différents logiciels fonctionnant sur différentes plateformes, l’utilisateur de Square connecte ses appareils sur cette boîte qui fait le travail pour toutes les communications.

La tendance au cryptage facile des données

Ce que ces deux solutions démontrent hors de tout doute est qu’au delta du phénomène de mode, certains joueurs de l’industrie des technologies ont la réelle volonté de faire en sorte que les utilisateurs puissent avoir accès à des solutions de cryptage simples. L’objectif étant de démystifier et démythifier les technologies de sécurité sous-tendant les communications cryptées en offrant des solutions tout-en-un plus faciles à utiliser.

Les initiatives cherchant à sécuriser les télécommunications sont d’ailleurs assez nombreuses pour en témoigner. Depuis les dernières années, il a été possible d’assister à la multiplication d’une pléiade de joueurs impliqués dans la sécurisation ou l’anonymisation des télécommunications. Cryptocat, RedPhone, TextSecure, Wickr et Ostel sont autant de projets qui promettent une sécurité accrue des communications sur les réseaux.

Évidemment, si cela est une volonté d’une partie de l’industrie, notamment celle impliquée dans la cryptocommunauté, cela n’est pas pour autant une norme. Il faut bien avouer qu’une grande partie des géants de l’industrie des technologies a pour modèle d’affaires la rentabilisation des données recueillies auprès de ses clients. Dans cette optique, garantir la sécurité des données impliquerait à changer de modèle d’affaires pour plusieurs; une chose probablement impensable pour des géants comme Google par exemple.

En d’autres mots, si c’est une initiative qui est intéressante, force est d’admettre que ce n’est peut-être, en fait, qu’une tendance qui n’inspirera qu’une fraction des internautes. En effet, si les enthousiastes de la sécurité y trouvent leur compte, l’utilisateur moyen, lui, trouvera peut-être le tout encore beaucoup trop complexe et lourd à exploiter.

La personne qui cherche simplement à envoyer des photos du p’tit dernier à grand-maman ne changera probablement pas ses habitudes. Entrer un mot de passe supplémentaire pour passer par une connexion sécurisée n’est peut-être pas dans la routine voulue de l’utilisateur lambda. Sachant que la plupart ne mettent même pas de mot de passe sur leur ordinateur, j’ai une démangeaison dans la région du doute quant à la démocratisation de ce genre de fonctionnement. À l’heure actuelle, le tout demeure trop enrubanné dans du jargon opaque pour que monocle Herménégilde s’excite à l’idée de crypter ses conversations.