J’ai d’ailleurs déjà traité du sujet dans des articles antérieurs, dont celui concernant CryptoLocker et plus récemment dans un autre concernant OphionLocker.

Disons-le d’emblée, ce n’est pas évident de faire face à ce genre de maliciels. Vous avez tout intérêt à être bien préparé et prévoir le coup.

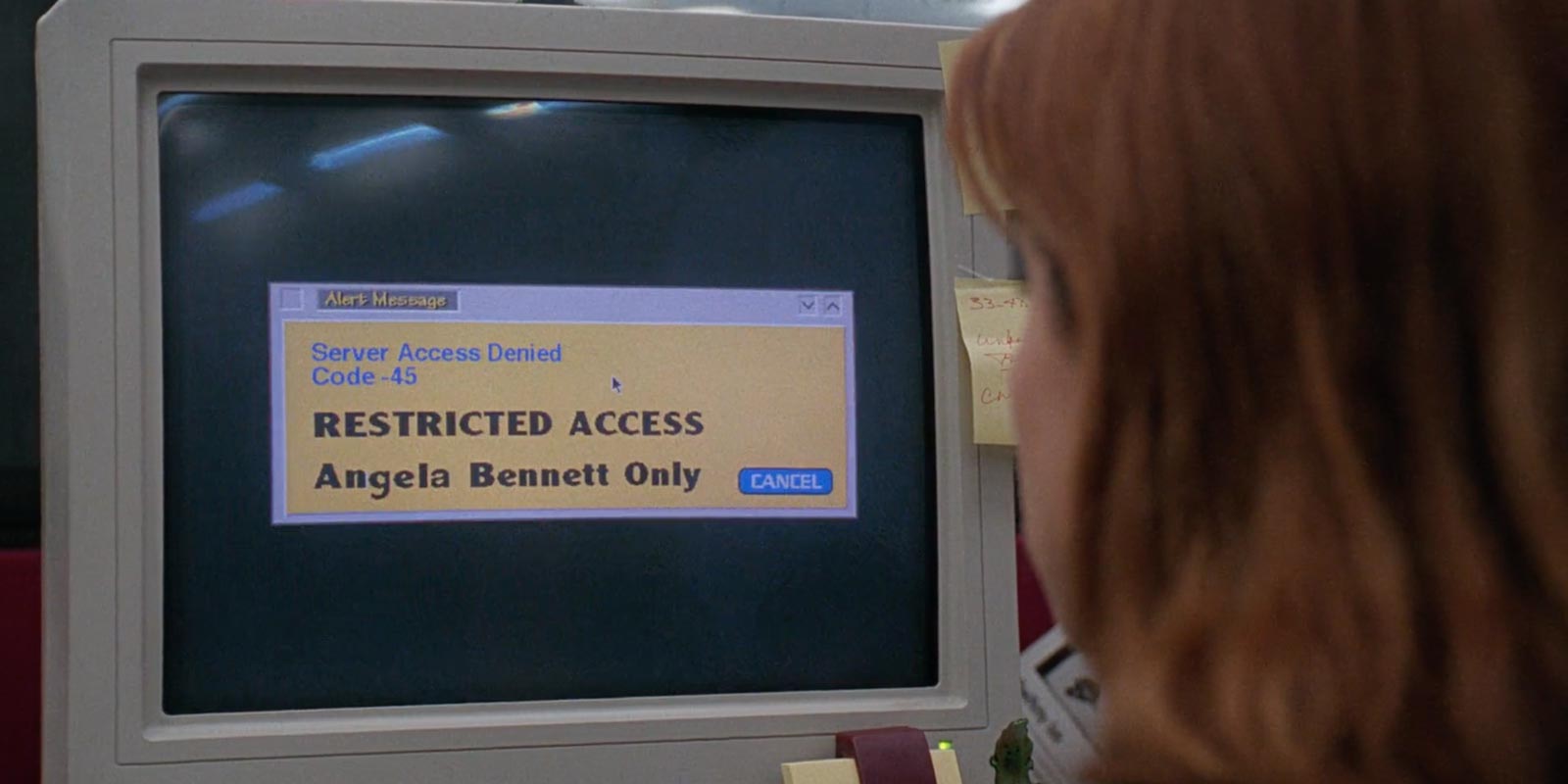

Les cryptorançongiciels sont donc des maliciels (tels les virus informatiques) qui cherchent à verrouiller vos fichiers. Grosso modo, le logiciel chiffre les données de votre disque dur correspondant à des formats de fichier prédéterminés et vous demande une rançon en Bitcoins dont le prix peut monter à plusieurs milliers de dollars. Le message souligne qu’une fois la rançon payée, on vous transmettra la clé de déchiffrement vous permettant de décrypter les fichiers affectés. Dans bien des cas, on vous demande d’agir rapidement, sans quoi la clé sera supprimée, de sorte que vous n’aurez plus accès à vos données.

Depuis la publication de mes précédents articles à ce sujet, la situation a grandement évoluée. Les cryptorançongiciels se sont multipliés, et sont devenus de plus en plus efficaces.

Si dans de rares cas des fichiers ont pu être décryptés sans payer la rançon, la vaste majorité de ces maliciels sont assez efficaces pour empêcher l’utilisateur d’accéder à ses données. À l’heure actuelle, les maliciels de ce genre sont d’un niveau de sophistication suffisamment élevé que vos données soient considérés comme «perdues» si vous ne payez pas la note.

Le Québec semble être davantage affecté par les cryptorançongiciels ces derniers temps. C’est d’ailleurs le constat effectué par Radio-Canada dans son reportage sur le sujet. En fait, les statistiques sont probablement beaucoup plus élevées que l’on croit. J’ai moi-même dans mon entourage des personnes qui ont subi les affres de ces maliciels et qui ont tout simplement «géré la situation» sans en parler publiquement.

Comment se prémunir contre cette menace?

Disons-le d’emblée, ce n’est pas évident de faire face à ce genre de maliciels. Vous avez tout intérêt à être bien préparé et prévoir le coup.

Ainsi, si vous êtes du genre à ne pas faire vos mises à jour, vous devrez changer drastiquement vos habitudes d’utilisation de votre ordinateur. Un ordinateur, c’est un peu comme une automobile : il faut en prendre soin, et faire les mises au point, etc. Croire que l’on peut acheter un PC et l’utiliser sans jamais en faire l’entretien logiciel est un risque.

Le choix du système d’exploitation

Je ne suis assurément pas là pour juger de vos choix en matière de technologie. Après tout, le choix d’un système d’exploitation est quelque chose de bien personnel. Par contre, ce qu’il faut avoir en tête, c’est que certains systèmes d’exploitation sont plus visés que d’autres par les pirates informatiques. La raison est généralement liée à la popularité du système. Trouver des failles et produire du code pour un système qui n’est utilisé que par une infime partie de la population sera moins rentable pour un pirate informatique que de viser un système d’exploitation grandement populaire. Disons simplement que le retour sur investissement risque d’être plus important.

En d’autres mots, si vous êtes sur Windows, vous êtes probablement plus à risque d’être visé que si vous utilisez Ubuntu. Cela ne signifie pas pour autant que vous ne devriez pas vous protéger sous Ubuntu, mais disons que les chances d’être ciblés sont plus minces.

Les antivirus et autres logiciels de sécurité

La plupart des cryptorançongiciels actuels fonctionnent avec le bon vieux principe de l’ingénierie sociale : on tente de leurrer l’utilisateur en l’incitant à exécuter un fichier d’installation, usurpant généralement l’identité d’un logiciel populaire et nécessaire à l’expérience de l’utilisateur. Le classique demeure un maligiciel que l’on retrouve en pièce jointe à un courriel, ce faisant passer pour un document quelconque. D’autres modus operandi sont en place également, et varient grandement d’un maliciel à l’autre.

Utiliser une suite de logiciels de sécurité n’est pas une solution garantissant une protection complète contre ce genre d’attaques, mais ça peut filtrer, en partie du moins, certaines tentatives. Il est donc recommandé de se doter d’une solution de sécurité qui se veut plus agressive que le simple antivirus gratuit.

Les copies de sauvegarde et l’archivage de vos données

Ensuite, il est recommandé d’avoir des copies de sauvegarde, mais surtout d’archiver vos données. Il y a une nuance importante entre ces deux méthodes visant à dupliquer vos fichiers en cas de perte de vos documents originaux.

Les copies de sauvegarde correspond au stockage de fichiers sur un support externe auquel on peut avoir accès rapidement. Cela permet ainsi à l’utilisateur de restaurer illico un fichier supprimé ou modifié par erreur, ou remplacer un fichier corrompu. Logiquement, il s’agit d’une méthode visant à préserver vos documents de travail qui ne sont pas terminés.

La plupart du temps, ces copies de sauvegarde sont liées directement à votre ordinateur – que ce soit par un disque dur externe connecté en permanence à votre PC (par USB ou en réseau), ou par un disque dans le nuage tel qu’offert par des services comme DropBox. Or, plusieurs cryptorançongiciels peuvent s’infiltrer sur ces disques connectés (physiquement ou virtuellement) et chiffrer leurs données. Par conséquent, pour vous défendre contre ces maliciels, les copies de sauvegarde pourraient s’avérer inutiles. Il vous faut donc vous tourner vers une deuxième méthode de préservation de vos documents.

L’archivage de données consiste en des copies complètes des fichiers qui sont mises de côté et qui demeureront dans cet état sans que ces documents soient modifiés ou altérés. Autrefois, la gravure sur CD ou DVD permettait d’assurer la pérennité de ces archives. Aujourd’hui, il est beaucoup plus pratique et économique d’opter encore une fois pour le stockage sur un disque dur, et les cryptorançongiciels tirent profit de la notion du «tout connecté tout le temps». Pour réellement effectuer l’archivage de vos documents, votre disque dur devrait dormir dans un coffre-fort, complètement déconnecté de tout réseau. Sortez-le une fois par mois pour y stocker vos plus récents documents. Dans ce cas-ci, vous diminuerez le risque de voir un cryptorançongiciel s’attaquer à ces copies, puisqu’elles ne seront connectées que très brièvement à votre ordinateur.

Dans tous les cas, souvenez-vous que la règle du 3-2-1 est toujours excellente en matière de copies de sauvegarde et d’archivage de données : trois copies différentes de vos données, dans deux médias différents, et une copie se trouvant à l’extérieur de votre domicile – celle-ci devrait idéalement être une archive.

D’ailleurs, concernant la copie située à l’extérieur de votre domicile, sachez qu’il est toujours utile de chiffrer vous-mêmes vos données – ainsi, si votre disque dur est perdu ou volé, la personne qui l’aura entre ses mains ne pourra pas accéder à vos données personnelles. Cependant, n’oubliez pas votre mot de passe, car sinon vous allez vous-même vous retrouver dans cette situation. Je parle par expérience…

J’ai un cryptorançongiciel sur mon ordinateur, que faire?

Désolé, mais ça ne sera pas simple. Essentiellement, vous êtes dans la merde. Vous pouvez toujours tenter de récupérer vos fichier avec des solutions comme l’initiative DeCryptoLocker par exemple, mais si vous n’êtes pas infecté par la bonne version du maliciel, vos chances de retrouver vos fichiers sont quasi nulles.

Vous songez à payer la rançon? Personnellement, je ne suis pas un adepte du versement d’argent aux criminels dans ce contexte et ce, pour trois raisons :

Ci-gisent vos données, laissant dans le deuil un utilisateur qui ne peut que maudire l’existence des pirates informatiques.

- D’abord, rien ne garantit que les responsables de votre infection vont vous envoyer une clé de déchiffrement, ni même que celle-ci fonctionnera.

- Ensuite, si pour une raison ou une autre il y a un problème, vous êtes aussi bien d’oublier le «service à la clientèle». Ce genre d’organisations n’est pas très porté sur la satisfaction du client.

- Enfin, cela ferait en sorte de perpétuer le problème. Ces criminels sont embarqués dans ce genre de business justement parce que c’est payant. Tant et aussi longtemps que les gens vont payer, ils poursuivront leurs activités.

À noter aussi qu’il existe plusieurs cas recensés de personnes ayant reçu des éléments leur permettant de déchiffrer leurs données qui se sont ramassés avec d’autres problèmes. Soit le tout n’était pas complètement déchiffré, demandant ainsi un autre paiement, soit le fichier contenant la clé était bourré d’autres maliciels.

Bref, à moins de ne vraiment pas avoir d’autres choix, je vous recommande fortement de ne pas payer. Aussi bien réfléchir à la question immédiatement avant que le choix ne se pose, étant donné le temps restreint qui vous sera imposé avant d’agir.

Une fois le temps écoulé, la clé de déchiffrement sera ainsi détruite. Ci-gisent vos données, laissant dans le deuil un utilisateur qui ne peut que maudire l’existence des pirates informatiques.