En effet, depuis le dévoilement de ce que l’entreprise nomme Apple Pay, plusieurs m’ont demandé à quel point ce système peut réellement être sécuritaire, surtout après le fameux #CelebGate. Essayons donc de décortiquer tout ça…

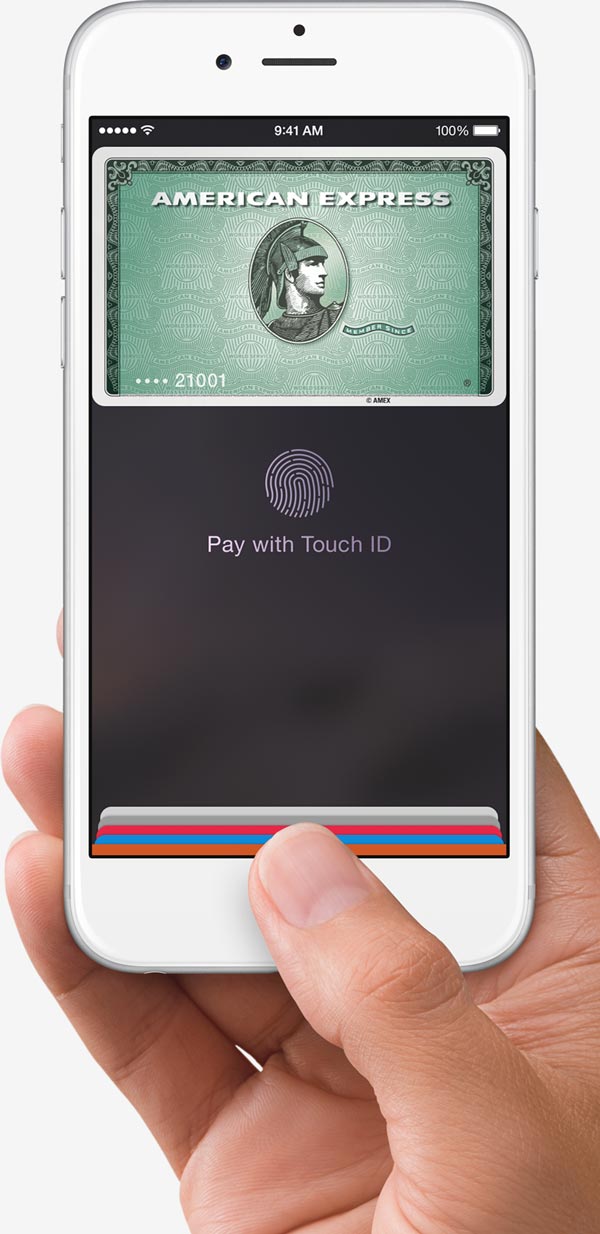

Ce qui rend Apple Pay intéressant d’un point de vue de sécurité, c’est le fait que le tout passe à travers un système de jeton, c’est-à-dire un processus de création et de manipulation d’un jeton anonyme.

La question des problématiques liées aux paiements

Apple fait un excellent diagnostic en ce qui concerne les faiblesses du système de paiement actuel. Il est vrai qu’une grande proportion des transactions effectuées à l’aide de cartes n’est pas adéquatement protégée. Toutefois, avant de paniquer et de mettre vos cartes dans un coffre-fort, il faut comprendre que c’est surtout aux États-Unis que ces problèmes se posent.

La sécurité des transactions : le contexte américain par rapport aux autres marchés

Pour mieux comprendre pourquoi l’introduction de l’Apple Pay fait autant de vagues aux États-Unis, il faut connaître le système de paiement américain. Par exemple, le fonctionnement actuel d’une carte de crédit est différent de ce que l’on voit au Canada. En fait, le processus moyen aux États-Unis est plutôt faible en matière de sécurité.

Ce système repose encore bien souvent sur l’authentification par la signature : le commerçant valide la carte et le client approuve la transaction en griffonnant sa signature sur un bout de papier. Quelle est la dernière fois qu’un vendeur, voire même une banque, a réellement validé l’authentification de votre signature avec celle située sur l’endos de votre carte? Poser la question, c’est y répondre.

Afin d’ajouter un faux sentiment de sécurité à ce genre de transactions, certains commerçants exigent de voir une pièce d’identité avec photo dont le nom correspond à celui inscrit sur la carte. Malheureusement, en 2014, falsifier ce genre de document est plus facile que jamais.

Bref, ces mesures ne sont pas très sécuritaires.

Au Canada, la situation est complètement différente. Nous avons en quelque sorte rejoint les Européens. Dans la vaste majorité des cas, les vendeurs vont exploiter un système à puce combiné d’un mot de passe communément appelé «numéro d’identification personnel» (NIP). Ce système est immensément plus sécuritaire que la pratique courante présente aux États-Unis. Certes, ce n’est pas parfait, mais c’est déjà beaucoup mieux.

Quoi penser de la sécurité d’Apple Pay?

Il faut voir Apple Pay comme étant deux systèmes : un système de paiement physique exploitant la NFC, et un système de paiement en ligne qui sera rendu disponible via une API.

Les systèmes exploités par les concurrents n’emploient pas un système avec jeton. Le commerçant se retrouve donc avec le numéro de carte de crédit dans ses systèmes, avec tout ce que cela peut comporter comme risque de sécurité.

Ce qui rend Apple Pay intéressant d’un point de vue de sécurité, c’est le fait que le tout passe à travers un système de jeton (ou tokenization en anglais), c’est-à-dire un processus de création et de manipulation d’un jeton anonyme. La donnée sensible, dans ce cas-ci le numéro de carte de crédit, est transformée sur le téléphone par un processus mathématique lui donnant une identité propre et unique. C’est donc cette donnée anonyme qui se retrouve dans le terminal de point de vente des commerçants. Elle est ensuite relayée vers les institutions de carte de crédit (MasterCard, Visa et American Express actuellement) qui valident ou non la transaction. Pour voir en détails toutes les étapes de ce genre de processus, je vous invite à lire le document explicatif du Security Standards Council.

Les systèmes exploités par les concurrents (dont Google et Samsung) n’emploient pas un système avec jeton. Cela veut donc dire que c’est le numéro de carte de crédit qui est transmis à travers de la NFC, et non pas un jeton anonyme. Le commerçant se retrouve donc avec le numéro de carte de crédit dans ses systèmes, avec tout ce que cela peut comporter comme risque de sécurité – la faille de Target, et plus récemment celle de Home Depot en sont des exemples frappants.

Grosso modo, on peut donc conclure qu’Apple Pay est passablement sécuritaire, voire plus que les systèmes actuellement en place avec le système à puce, et ce, pour la simple et bonne raison qu’il réduit le nombre de déplacements de la donnée sensible.

Autre élément à considérer : la transaction ne se fie pas à un NIP. Pour augmenter le niveau de sécurité des transactions, il faudra tôt ou tard se sortir de l’approche par mots de passe. C’est une façon désuète de fonctionner et elle a des limites fondamentales. Pour l’heure, les institutions bancaires demandent aux utilisateurs d’avoir des NIP d’environ cinq caractères, ce qui est très peu d’un point de vue de sécurité. C’est d’ailleurs probablement l’élément le plus intéressant avec l’introduction d’Apple Pay : il sort de la logique du mot de passe pour se tourner vers la mesure biométrique, l’empreinte digitale dans ce cas-ci.

Les limites du système

Est-ce que cela veut dire que l’on fait face à un système complètement à l’abri de problématiques et de fuites? Bien sûr que non. Déjà, comme l’a démontré Charlie Miller en 2012, la NFC n’est pas complètement sécuritaire. Le chercheur en sécurité a réussi à faire rouler du code malveillant sur un téléphone en passant par la NFC. Ce que cela signifie, c’est que des failles potentielles demeurent toujours présentes, et que pour que ce genre de système puisse être sécuritaire, il faut que cela soit fait bout-en-bout.

Or, cela n’est pas toujours garanti, car cela implique de contrôler les comportements de plusieurs variables qui ne sont pas toujours à la portée des fabricants mobiles ou des institutions financières, notamment :

- les terminaux des points de ventes;

- les ressources web avec lesquels ces terminaux communiquent;

- les comportements des utilisateurs, qui seront assurément tentés d’utiliser la NFC du moment qu’ils ont accès à une borne compatible avec ce genre de transmission.

En ce qui concerne ce dernier point, il est important de rappeler que la NFC peut également être utilisée pour autre chose que le paiement.

Mentionnons aussi la méthode utilisée pour inscrire une carte de crédit dans le système Apple Pay. L’utilisateur est invité à inscrire ses informations financières et – roulement de tambour – prendre une photo de la carte avant de l’envoyer à Apple. Cette méthode est pour le moins questionnable [NDLR : voir la mise en jour ci-bas]. Parlez-en aux vedettes du #CelebGate qui se sont fait voler leurs photos.

Finalement, le chercheur Jonathan Zdiarski a déjà fait valoir que plusieurs éléments du système iOS demeurent vulnérables. Selon ses dires, iOS 8 améliore la sécurité, mais un point demeure : il est possible d’exploiter l’appareil avec un accès physique. Soit, cette vulnérabilité est complexe à exploiter, mais elle n’est pas à mettre complètement de côté, considérant que l’information de base se trouvera sur l’appareil. On imagine qu’Apple voudra mettre l’emphase sur le fait qu’il est possible d’effacer le contenu du téléphone à distance advenant la perte ou le vol de l’appareil.

Une question de confiance et d’éthique

Au final, tout ceci repose sur une question de confiance. On pourrait avoir le système le plus sécuritaire du monde, si les utilisateurs n’y font pas confiance, ils ne l’utiliseront tout simplement pas.

À l’heure où les États-Unis commencent leur transition vers des points de paiements plus modernes, acceptant les cartes à puce et la NFC, Apple tombe à point. En plus, le fait de s’associer avec des géants du crédit et du commerce de détail aidera probablement la cause de la compagnie de Cupertino. Les dés sont donc jetés et j’ai vraiment hâte de voir si l’adoption de ce système sera conséquente au potentiel qu’il offre.

Mise à jour

La sagesse des lecteurs m’a permis d’en apprendre encore plus sur le système et il est, ma foi, encore plus solide que je le pensais. Tout d’abord, l’acquisition dudit numéro se fait au travers d’un système qui est déjà utilisé pour faire la lecture des numéros de carte iTunes. Lors de cette acquisition, ce n’est pas une photo qui est prise, mais seulement une lecture. L’image n’est donc stockée nulle part.

Ensuite, le numéro de carte de crédit n’est jamais stocké sur le téléphone. Lorsque l’utilisateur intègre la carte à son téléphone, la banque l’institution financière lui fournit une autorisation comprenant le jeton.

Merci à Patrick Desmarais, Bob et Opportun pour les précisions.