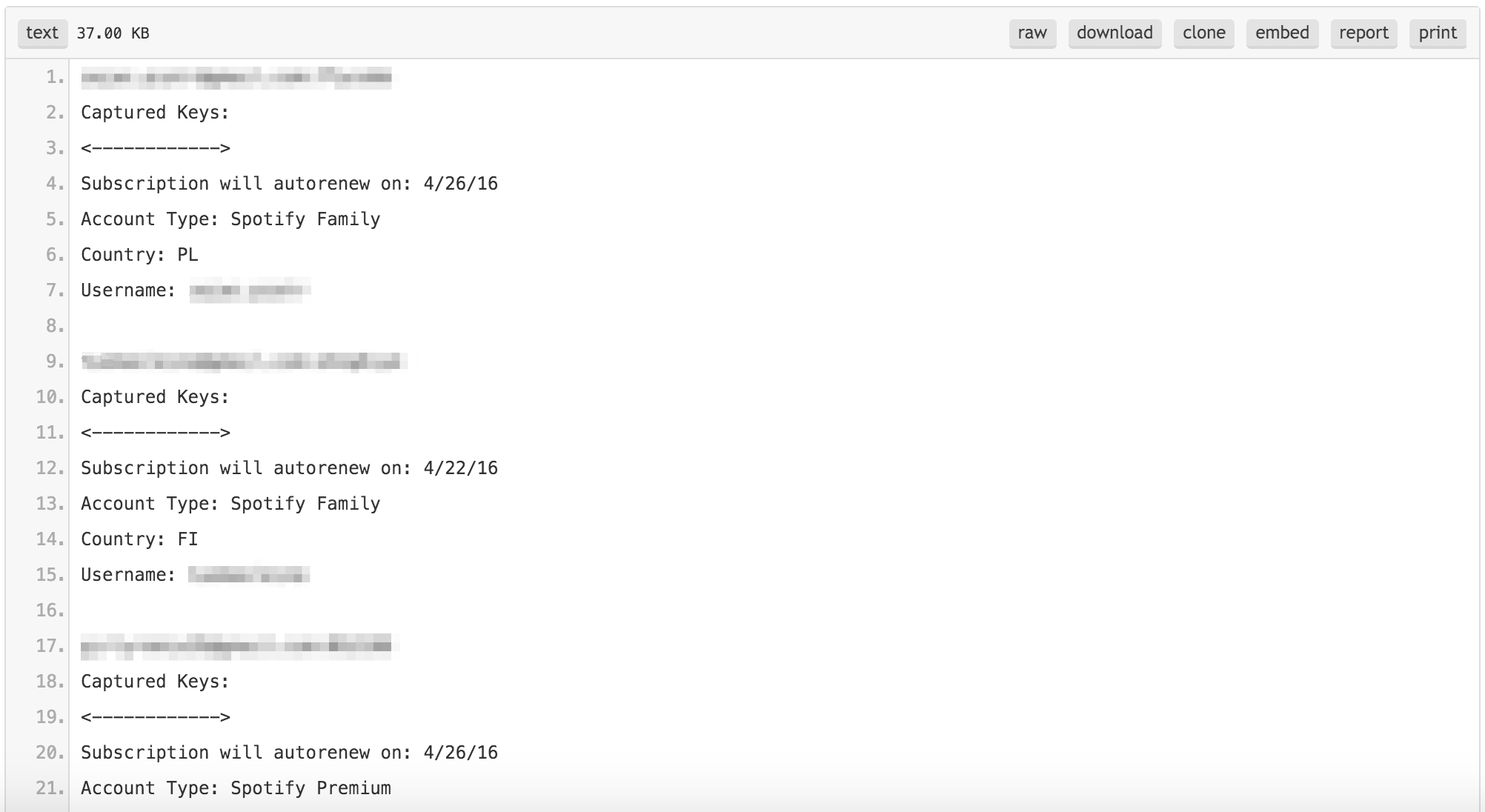

Parmi les informations confidentielles compromises, on retrouve les courriels, les noms d’utilisateurs, les mots de passe et des détails liés aux comptes de centaines d’utilisateurs de Spotify. La liste en question a depuis été retirée de site de partage Pastebin, mais pas avant d’avoir été téléchargée à gauche et à droite par des gens aux motifs inconnus.

Selon toute vraisemblance, les informations bancaires des victimes ne semblent pas avoir coulé. TechCrunch, qui a obtenu une copie de la liste, ne précise pas exactement combien de comptes ont ainsi été exposés, mais mentionne qu’ils sont attribuables à des utilisateurs résidants aux quatre coins de la planète.

De son côté, Spotify nie avoir été victime d’une quelconque cyberintrusion :

Spotify nie avoir été victime d’un piratage.

«Spotify n’a pas été piraté et les registres de nos utilisateurs sont en sécurité. Nous surveillons Pastebin et d’autres sites régulièrement, et lorsque nous y trouvons des informations d’authentification de Spotify, nous vérifions d’abord leur authenticité, puis nous informons immédiatement les utilisateurs concernés le cas échéant en leur demandant de changer leurs mots de passe.»

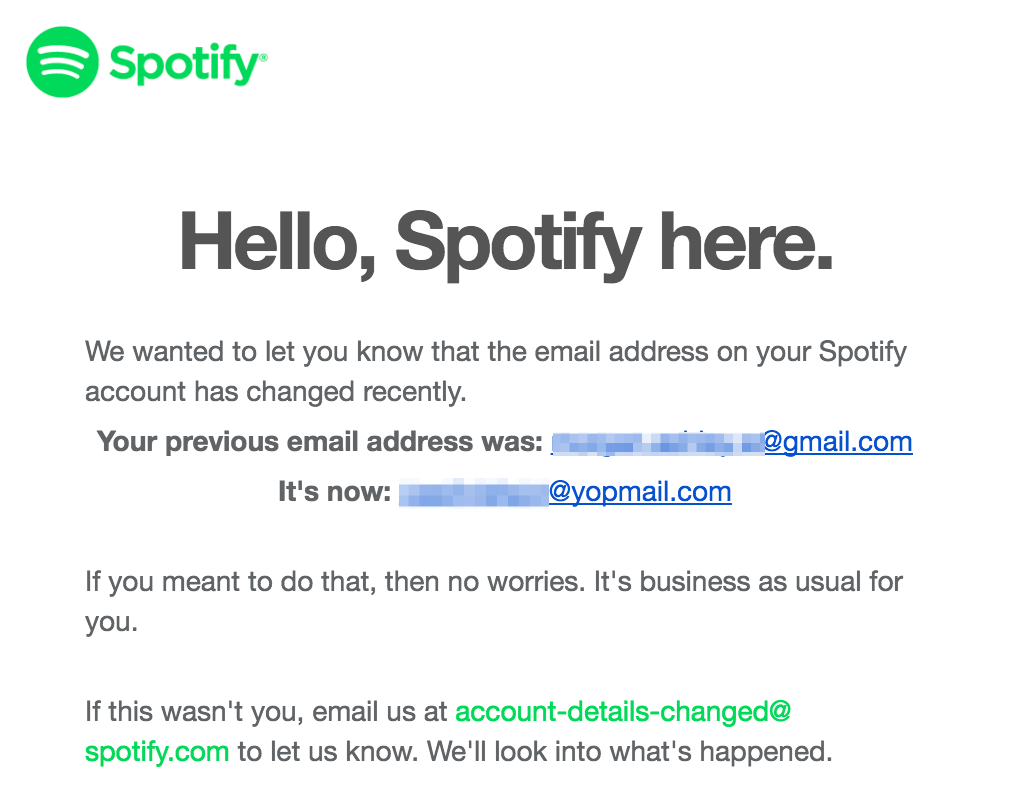

Malgré la déclaration de l’entreprise, plusieurs utilisateurs ont reçu un message ce weekend les avisant que leur adresse courriel avait été changée.

D’autres utilisateurs ont été automatiquement rejetés de leur session Spotify (nous en avons d’ailleurs été témoins), une mesure de protection signalant que leur compte était déjà exploité par un autre appareil. Bien entendu, cette perturbation pourrait avoir été causée par un problème sur les serveurs du service musical non lié à cette potentielle fuite de renseignements confidentiels.

Phénomène étrange toutefois que d’imaginer un pirate se connectant au compte d’un utilisateur à son insu simplement pour profiter de son abonnement. Cependant, il y a fort à parier que ceux-ci pourraient vouloir réutiliser les noms et mots de passe d’une victime ailleurs sur la Toile – Facebook, Twitter, Gmail – dans l’espoir que les mêmes données d’authentifications soient utilisées à différents endroits.